ランサムウェア対策:市場シェア分析、産業動向、統計、成長予測(2025年~2030年)

Ransomware Protection - Market Share Analysis, Industry Trends & Statistics, Growth Forecasts (2025 - 2030)- 発行日

- ページ情報

- 英文 120 Pages

- 納期

- 2~3営業日

- 商品コード

- 1849933

- カスタマイズ可能 お客様のご希望に応じて、既存データの加工や未掲載情報(例:国別セグメント)の追加などの対応が可能です。詳細はお問い合わせください。

- 適宜更新あり 本レポートは最新情報反映のため適宜更新し、内容構成変更を行う場合があります。ご検討の際はお問い合わせください。

- 翻訳ツール提供対象 PDF対応AI翻訳ツールの無料貸し出しサービスのご利用が可能です

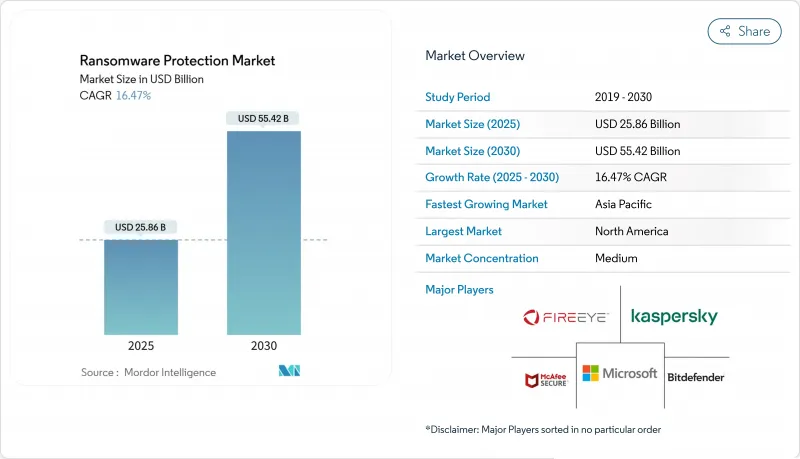

ランサムウェア対策の市場規模は2025年に258億6,000万米ドル、2030年には554億2,000万米ドルに達すると予測され、CAGRは16.5%です。

ランサムウェア・アズ・ア・サービスのエコシステムの拡大、トリプルエクストラクションの脅威の台頭、運用技術による攻撃対象の拡大により、支出の勢いは衰えないです。企業は現在、暗号化が成功した場合でも事業継続性を維持できるよう、統合的な予防、検知、迅速な復旧を重視しています。クラウドワークロードの露出、グローバルな情報開示法の強化、サイバー保険の閾値の引き上げにより、予算はゼロトラスト制御、不変バックアップ、行動分析にシフトしています。エンドユーザは、エンドポイント、アイデンティティ、クラウド、バックアップの各機能と、マネージド検知・対応サービスを融合した統合プラットフォームを好むため、ベンダーの統合が激化しています。

世界のランサムウェア対策市場の動向と洞察

フィッシングや標的型攻撃の急増

ジェネレーティブAIによる音声クローニングが従来のフィッシングを説得力のある「ビッシング」に変え、2025年にはクレデンシャルの漏洩率を増加させる。マイクロソフトのDefender XDRのPhishing Triage Agentが不審なメッセージに自動ラベルを付けるようになり、セキュリティチームは精度を高めながら対応サイクルを短縮できるようになりました。金融機関によると、最近の情報漏えいの56%はパッチが適用されていないVPNの欠陥に起因しており、異常なセッション・アクティビティにフラグを付けるユーザー・エンティティ行動分析を導入するよう促しています。ソーシャル・エンジニアリング対策への注目の高まりにより、電子メール、エンドポイント、IDの継続的なモニタリングに対する需要が高まっています。

ランサムウェア・アズ・ア・サービスのブーム

アンダーグラウンド・フォーラムで販売されているアクティブなマルウェア・キットの半数以上がランサムウェアの亜種であり、RaaSの運営者は通常、恐喝料金の10%~40%を徴収しています。技術的な障壁が低いため、関連会社は産業企業を攻撃することができ、OTに焦点を当てたインシデントが87%急増しました。企業は、新興のアフィリエイト・グループや侵害のプレリリース指標をピンポイントで特定する脅威インテリジェンス・フィードに加入することが増えており、武器化される前に検出ルールを更新できるようになっています。

無料の基本エンドポイントツールが支出を抑制

Windowsや主要なブラウザ・プラットフォームに統合された保護機能は、追加コストなしで基本的なマルウェア対策を提供します。これらのツールはコモディティ化したランサムウェアを抑制するもの、行動分析、欺瞞、自動ロールバックを提供することはほとんどないです。中小企業のオーナーの中には、自分たちの被害を見誤るあまり、有償アップグレードを遅らせ、専門ベンダーの見込み収益を減少させる者もいます。そのため市販のサプライヤーは、高度な対応機能、サプライチェーンの遠隔測定、保険適格性レポートなどを強調し、保険料率を正当化しています。

セグメント分析

2024年には、オンプレミスの実装が売上の68.7%を占め、規制の厳しい企業におけるコンプライアンスとデータ主権への要求を裏付けています。とはいえ、クラウドサブスクリプションは2030年までCAGR 18.1%で躍進します。クラウド提供サービスのランサムウェア対策市場規模は、購入者が弾力的な分析と簡素化されたアップデートを受け入れるにつれて急増すると予測されています。ローカルのセンサーとSaaSベースの相関エンジンを組み合わせたハイブリッド設計が標準となり、チームはテレメトリーをオンサイトで維持しながら、オフプレミスのスケールを活用できるようになりました。

自動化されたスナップショットオーケストレーションは、平均復旧時間を短縮します。CommvaultのCloud Rewindは、テナント環境全体を数分でリストアできるようになり、以前はリカバリの不確実性を理由に躊躇していた組織からの関心を集めています。継続的な姿勢監視、統合キー管理、ポリシーアズコードパイプラインは、ハードウェアのリフレッシュサイクルよりもDevSecOpsの整合性を重視する開発チームをさらに惹きつけています。

エンドポイントプロテクションは、2024年の売上高の44.2%を占め、ランサムウェア防御スタックの中で最初に購入する製品であることに変わりはないです。それでも、バックアップとリカバリのCAGRは17.2%と、アプリケーション・グループの中で最も高い数値を示しています。イミュータブルでエアギャップされたリポジトリは、予防レイヤーが失敗した場合の最後の保証として機能します。ExaGridのネットワークに面していない階層と遅延削除機能は、攻撃者によるリストアポイントの改ざんを阻止する設計の一例です。

電子メールとウェブゲートウェイのモジュールは、クラウド検査ノードを経由してトラフィックをルーティングするセキュアアクセスサービスエッジアーキテクチャによって進化し、分散したワークフォースの待ち時間を短縮します。ネットワーク・セグメンテーション機能もこれらのプラットフォームに組み込まれ、封じ込めを強化すると同時に、カテゴリー間の境界線を曖昧にしています。バイヤーがプラットフォームの統合を推し進める中、ベンダーは以前はバラバラだったモジュールを統合ライセンスにバンドルし、ランサムウェア対策市場の勢いを強めるパターンとなっています。

ランサムウェア対策市場レポートは、展開(オンプレミス、クラウド)、用途(エンドポイントプロテクション、メールプロテクションなど)、エンドユーザー産業(BFSI、ヘルスケアなど)、組織規模(大企業、中小企業(SMEs))、地域別に分類されています。

地域分析

北米が2024年の売上高シェアで36.5%を占め、金融とヘルスケアにおける成熟したコンプライアンス体制と企業予算の規模が大きな要因となっています。重要インフラに対するインシデント報告義務化などの連邦政府の取り組みが、セキュリティに対する基本的な期待をさらに高めています。米国を拠点とする組織のランサムウェア対策市場規模は、保険引受会社が補償条件を厳格化するにつれて上昇を続ける。

アジア太平洋地域の2030年までのCAGRは最速17.4%。オーストラリアでは、ランサムペイメントの開示を義務付ける新しい法律が施行され、東南アジアでは2024年に13万5,000件を超えるランサムウェアの事例が記録されるなど、アジア太平洋地域の被害が浮き彫りになっています。APACの多くの政府は、中堅企業がゼロトラスト管理を採用するのを支援する補助金プログラムを開始し、多国籍企業の本社以外への導入を加速させています。

欧州では、NIS2指令の恩恵により、最大15万の重要な事業体が対象となり、違反した場合の罰金が1,000万ユーロに設定されています。EUを拠点とする中小企業は、リスク評価とサプライチェーン・モニタリングの義務化を実施するため、ランサムウェア対策の市場シェアは上昇すると予想されます。一方、中東とアフリカでは、企業がジェネレーティブAIアナリティクスと侵害対応リテイナーに投資するため、2025年のセキュリティ支出が30億米ドルを超えると予測されています。ラテンアメリカでは、ランサムウェアの感染率が世界平均を大幅に上回っており、ブラジルでは3日以内の情報開示を義務付ける新たな規制が導入されるなど、マネージド・セキュリティ・プロバイダーにとって地域的なビジネスチャンスが拡大しています。

その他の特典:

- エクセル形式の市場予測(ME)シート

- 3ヶ月間のアナリストサポート

よくあるご質問

目次

第1章 イントロダクション

- 調査の前提条件と市場の定義

- 調査範囲

第2章 調査手法

第3章 エグゼクティブサマリー

第4章 市場情勢

- 市場概要

- 市場促進要因

- フィッシングと標的型侵害の激化

- ランサムウェア・アズ・ア・サービス(RaaS)のブーム

- クラウド/SaaS移行により攻撃対象領域が拡大

- 高度な管理のためのサイバー保険の義務化

- ゼロトラストとマイクロセグメンテーションの導入

- データ窃盗と三重恐喝戦術の台頭

- 市場抑制要因

- 無料の基本エンドポイントツールで支出を抑制

- 法執行機関が身代金支払いの削減で勝利

- 複雑な展開に必要なサイバー人材の不足

- 中小企業向けフルスタックXDRの総コストが高め

- バリューチェーン分析

- 規制情勢

- テクノロジーの展望

- ポーターのファイブフォース分析

- 供給企業の交渉力

- 買い手の交渉力

- 新規参入業者の脅威

- 代替品の脅威

- 競争企業間の敵対関係

- 投資分析

- マクロ経済動向の市場への影響評価

第5章 市場規模と成長予測

- 展開別

- オンプレミス

- クラウド

- 用途別

- エンドポイント保護

- 電子メール保護

- ネットワーク/ウェブセキュリティ

- バックアップとリカバリ/DR

- エンドユーザー業界別

- BFSI

- ヘルスケア

- 政府および公共部門

- ITおよび通信

- 製造業と産業

- 教育

- 企業規模別

- 大企業

- 中小企業

- 地域別

- 北米

- 米国

- カナダ

- メキシコ

- 欧州

- ドイツ

- 英国

- フランス

- イタリア

- スペイン

- ロシア

- その他欧州地域

- アジア太平洋地域

- 中国

- 日本

- インド

- 韓国

- オーストラリアとニュージーランド

- その他アジア太平洋地域

- 南米

- ブラジル

- アルゼンチン

- その他南米

- 中東・アフリカ

- 中東

- サウジアラビア

- アラブ首長国連邦

- トルコ

- その他中東

- アフリカ

- 南アフリカ

- ナイジェリア

- その他アフリカ

- 北米

第6章 競合情勢

- 市場集中度

- 戦略的動向

- 市場シェア分析

- 企業プロファイル

- CrowdStrike Holdings, Inc.

- Microsoft(Defender/XDR)

- Trend Micro Inc.

- Palo Alto Networks

- SentinelOne

- Sophos Ltd.

- Symantec(Broadcom)

- McAfee LLC

- Kaspersky Lab

- Bitdefender

- FireEye/Trellix

- Zscaler Inc.

- Cisco(Secure Endpoint)

- Fortinet, Inc.

- Acronis International

- Datto(Kaseya)

- Veeam Software

- Barracuda Networks

- Webroot(OpenText)

- Check Point Software

第7章 市場機会と将来の展望

- 発行日

- 発行

- Mordor Intelligence

- ページ情報

- 英文 120 Pages

- 納期

- 2~3営業日